Planilhas para conjugação do verbo kompromittieren ⟨Oração interrogativa⟩

As planilhas são geralmente usadas no ensino para a Conjugação do verbo kompromittieren. Os materiais podem ser utilizados como Recursos Educacionais Abertos (OER) em exercícios, jogos e tarefas (CC BY-SA 4.0). Existem diferentes tipos de tarefas disponíveis para o verbo kompromittieren. Há uma variedade de execícios com uma visão geral e completa da conjugação como por exemplo, caça-palavras e jogos que requerem um aprendizado em conjunto. Todo o material educacional está disponível gratuitamente para download como PDF, como imagem e através uma versão interativa do navegador. Além das tarefas, inúmeros exemplos do verbo kompromittieren também auxiliam na utilização do verbo.

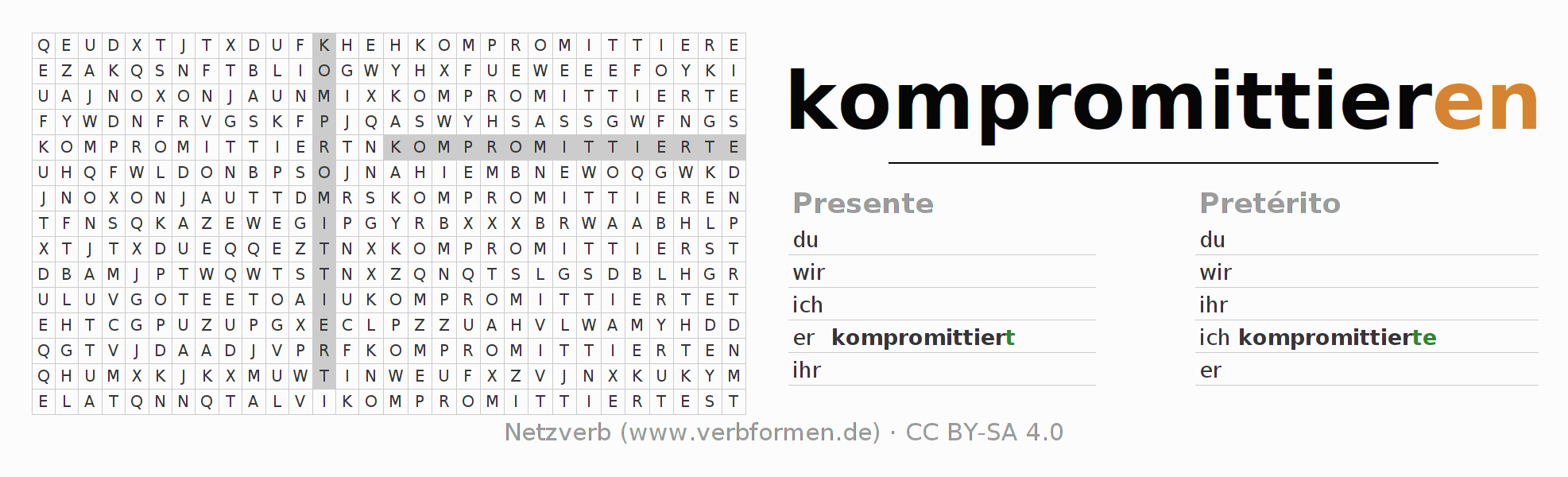

Caça-palavras

Caça-palavras para todas as formas do verbo kompromittieren

Com o caça-palavras aprende-se de uma forma desafiadora a conjugação do verbo kompromittieren.

Caça-palavrasFlashcards

Flashcards, cartões de aprendizagem para todas as formas do verbo kompromittieren

Com os flashcards você pode treinar e aprender de uma maneira fácil e eficiente as formas verbais do verbo kompromittieren. Os flashcards podem ser impressos e depois serem recortados.

FlashcardsTabela de Verbo

Tabela de conjugação para todas as formas verbais do verbo kompromittieren

A Tabela de verbo resume todas as formas verbais do verbo kompromittieren em uma só tabela.

Tabelas de verbosExemplos

Exemplos de frases para kompromittieren

-

In den Feuilletons ging es zuletzt tagelang darum, ob Jürgen Habermas vor Jahren einen Zettel verschluckt habe, der ihn hätte

kompromittieren

können.

In the cultural sections, it has recently been discussed for days whether Jürgen Habermas swallowed a note years ago that could have compromised him.

-

Bereits wenige Stunden nach der Bekanntgabe der Lücke seien viele Drupal-Instanzen durch automatische Systeme angegriffen und wohl auch erfolgreich

kompromittiert

worden.

Already a few hours after the announcement of the vulnerability, many Drupal instances were attacked by automated systems and likely also successfully compromised.

Exemplos